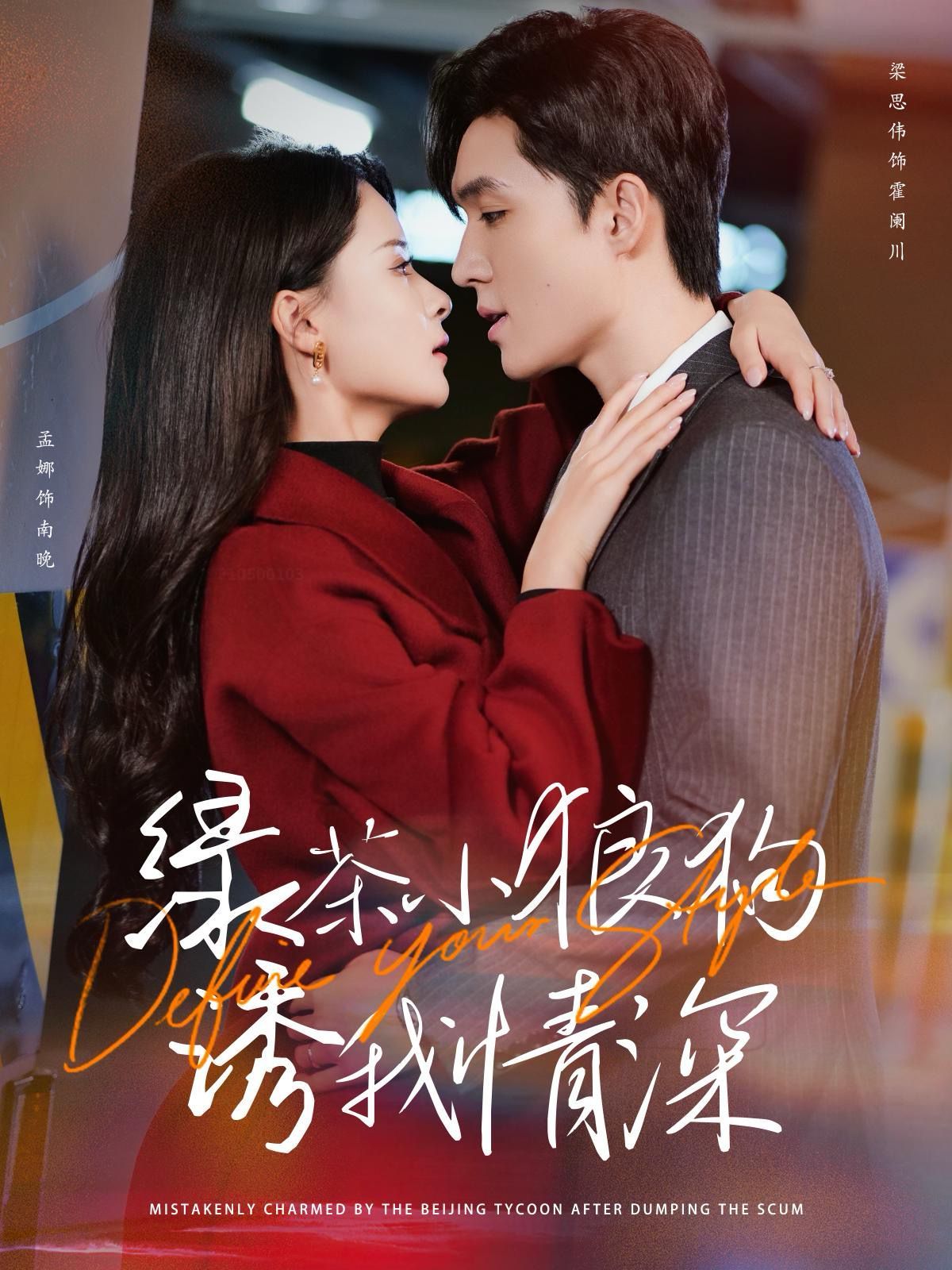

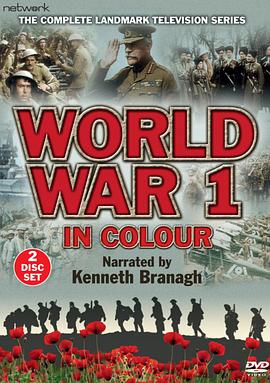

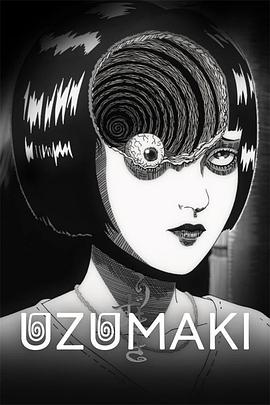

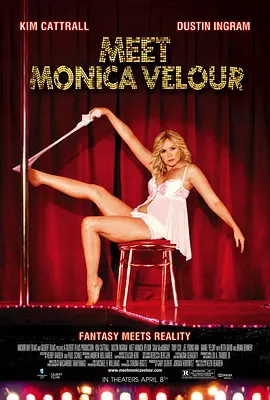

恶意加密流量检测:观成ENS有效检出冰蝎、哥斯拉、CobaltStrike观成ENS系统(Encrypted Network-threaten Sensor,缩写ENS)是观成科技自主研发的创新型安全检测产品,它结合了机器学习与安全检测技术,能够有效检测与防御恶意加密威胁。该系统已成功实现对冰蝎、哥斯拉、CobaltStrike这三款热门黑客工具产生的恶意加密流量的有效检测。一、三款黑客工具简介冰蝎(Behinder)简介:冰蝎是一款流行的Webshell管理工具,以其优秀的加密传输特性被攻击者广泛采用。最新版本(v3.0 beta7)增加了Java内存马注入、支持多种Web容器、反向DMZ等功能。特点:冰蝎客户端采用Java语言编写,通过Java库产生TLS流量,并对TLS协商过程进行了自定义设置,使其产生的TLS流量与正常访问网站时产生的TLS流量在单流和多流行为特征上差异很小,难以简单检测。哥斯拉(Godzilla)简介:哥斯拉是一款较新的Webshell管理工具,支持对载荷进行AES等各种加密,支持自定义Http头,支持内存shell,提供丰富的Webshell功能。最新版本为2.96。特点:哥斯拉客户端同样运行在Java平台上,通过调用Java库产生TLS流量。其Webshell上线、执行功能命令时产生的TLS流量,在密钥协商、服务端证书等方面与正常流量非常相似,难以通过简单规则检测。CobaltStrike简介:CobaltStrike是著名的渗透测试平台,支持多种协议的受控主机上线方式,集成了提权、凭据获取、端口扫描、OFFICE攻击、钓鱼等多种功能。最新版本为4.3。特点:CobaltStrike在两个环节可以使用SSL协议进行加密通信,一是Client与Team Server交互,另一个是HTTPS类型的Beacon与Team Server交互。其加密通信的端口和证书均可修改,增加了检测难度。二、TLS恶意加密流量检测维度针对冰蝎、哥斯拉和CobaltStrike等黑客工具产生的TLS加密流量,观成ENS系统从多个维度进行综合检测判断:加密协商维度:检测TLS协议协商过程中的客户端协商特点和服务端协商特点。证书维度:检测TLS协议中使用的客户端/服务端X.509证书。背景流量维度:检测TLS加密会话本身所关联的其他明文协议数据。加密单流行为维度:检测TLS加密单次会话的载荷行为。加密多流行为维度:检测TLS加密多次会话的载荷行为。这些黑客工具虽然支持大量自定义配置,使其流量特征多变,但在上述维度中,与正常TLS加密流量相比,仍然存在细微的差别。观成ENS系统通过规则+模型相结合的方式,对这些恶意加密流量进行深入分析,实现有效检测。三、观成ENS系统检测结果观成ENS系统已成功实现对冰蝎、哥斯拉、CobaltStrike产生的恶意加密流量的有效检测。以下是部分检测结果展示:冰蝎(Behinder)v3.0 Beta7 Webshell加密流量检测结果:哥斯拉(Godzilla)v2.96 Webshell加密流量检测结果:CobaltStrike v4.x TLS加密流量检测结果:四、总结观成ENS系统凭借其先进的机器学习与安全检测技术,成功实现了对冰蝎、哥斯拉、CobaltStrike等热门黑客工具产生的恶意加密流量的有效检测。这一成果不仅展示了观成科技在加密流量检测领域的深厚实力,也为网络安全防护提供了新的有力工具。